« Passer par le Nord », d’Isabelle Autissier et Érik Orsenna, est un livre essentiel pour le lecteur qui désire avoir un aperçu des profondes transformations occasionnées par le réchauffement planétaire sur les enjeux géopolitiques, économiques et écologiques dans l’Arctique.

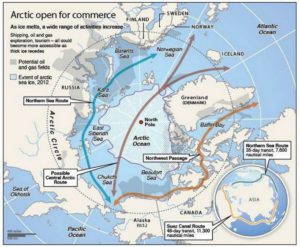

Le livre est en même temps une leçon de géographie, d’histoire, de politique, d’écologie et d’économie. Il intéressera à coup sûr tous ceux qui s’intéressent au trafic maritime et au développement des nouvelles routes de navigation, de même qu’à la course vers l’appropriation et l’exploitation des immenses ressources gazières et pétrolières du Nord.

De façon à conserver l’intérêt du lecteur, plusieurs cartes géographiques à diverses échelles sont incluses dans le livre. Elles sont très utiles lorsque vient le temps de mieux comprendre l’histoire et les rôles passés et présents des mers, îles et territoires tels que : mer de Kara, mer de Barents, mer des Laptev, îles Aléoutiennes, îles de Nouvelle-Sibérie, Wrangel, archipel François-Joseph, Nouvelle-Zemble (l’île aux déchets), Terre du Nord, détroit de Béring, Svalbard, Spitzberg, Oslo, Tromsö, Kirkenes, Mourmansk, etc.

Certains des fleuves de la Russie, qui sont parmi les plus longs au monde, sont également présentés : l’Ob, l’Ienisseï, la Lena et la Kolyma.

De multiples cartes géographiques sont disponibles.

Les chiffres sont éloquents : pour aller de Rotterdam vers Yokohama, il faut naviguer 20,600 kilomètres si l’on passe par le Canal de Suez. Il n’en faut que 12,800 en passant par la route maritime nord-est le long de la Sibérie et 11,800 en passant par les pôles en l’absence de glaces durant l’été (cette nouvelle route pourrait s’ouvrir dès 2025). Les besoins en ressources de la Chine et de l’Inde, conjugués à la fonte des glaces dans le Nord, sortent rapidement la Sibérie de son isolement.

Les personnages importants

Le lecteur sera certainement intéressé par les informations concernant les personnages qui ont joué un rôle significatif dans la découverte et l’exploitation des mers, îles et terres se trouvant de chaque côté de la route maritime du Nord. On y trouve par exemple le Viking Otar, Willem Barents, Simon Dejnev, Vitus Bering, Pierre Le Grand, Alexander Baranov, Ivan Veniaminov, Adolf Erik Nordenskjöld, Ada Blackjack, etc.

Le premier passage de l’Atlantique vers le Pacifique par le Nord revient à un Suédois du nom d’Adolf Erik Nordenskjöld en 1879. Il faut attendre trente-six ans, soit en 1915, pour témoigner du deuxième passage complet, cette fois-ci par des brise-glaces russes sous les ordres de Boris Vilkitski.

L’importance des brise-glaces

Les brise-glaces sont extrêmement importants pour la Russie, tant pour assurer sa souveraineté reconnue et défendre ses nouvelles prétentions territoriales que pour des raisons économiques (maintenir ouvert le passage de la route maritime du Nord-Est contre rémunération et assurer une continuité dans l’exploitation des gisements gaziers et pétroliers le long de la côte sibérienne).

Les États-Unis doivent également construire des brise-glaces, autant pour des raisons géopolitiques et économiques que pour assurer la sécurité des opérations des navires de croisière qui s’annoncent toujours plus nombreux et envisagent maintenant d’emprunter certains passages étroits et à risque dans l’Arctique.

Collaboration et obstacles en mer de Barents

Une collaboration évidente existe entre la Russie et la Norvège quant à la pêche dans la mer de Barents et au sud du Svalbard, un secteur qui devient stratégique avec la migration de plusieurs espèces de poissons vers le nord à cause du réchauffement planétaire. Les écosystèmes sont cependant menacés, le réchauffement étant trop rapide et les poissons n’ayant pas le temps de s’adapter.

Quels sont les obstacles que présente la mer de Barents pour les pétroliers, les navires et les plateformes? Tout d’abord le brouillard qui dure des semaines, les « lows » qui détruisent les embarcations et tordent les superstructures. Et enfin, les embruns verglaçants qui ajoutent un poids excessif et gèlent toutes les manivelles présentes sur les embarcations et plateformes. En cas d’accident dû à l’exploitation gazière et pétrolière, les conditions météorologiques extrêmes présenteront des défis très importants.

Un mot sur la Sibérie

L’exploitation des richesses minières en Sibérie passe initialement, sous Lénine, par les camps de travail (goulag), car il n’y a vraiment pas de volontaires pour s’exiler dans cette région hostile.

Les auteurs suggèrent la lecture du prochain livre de Éric Hoesli pour quiconque voudrait en apprendre davantage sur la Sibérie. Il a déjà publié un livre très primé sur le Caucase en 2006 : À la conquête du Caucase.

Oslo : Tschudi et Aker Solutions

Les auteurs présentent deux compagnies norvégiennes basées à Oslo et dont les activités ont trait à la logistique en mer : Tschudi et Aker Solutions.

Les gisements de gaz naturel de Chtokman et de Yuzhno-Tambeyskoye

Le lecteur appréciera certainement le chapitre sur les « eldorados glacés ». Il y est question des gisements de gaz naturel de Chtokman et de ceux du champ de Yuzhno Tambeyskoye (25% des réserves mondiales). Les défis pour l’exploitation sont nombreux : des investissements de vingt milliards de dollars, une alliance nécessaire entre la Russie, la France (Total) et la Chine (CNCP), d’immenses infrastructures à construire, la stabilisation des installations au moyen de milliers de pieux, une lutte constante contre la glace, la construction de trente méthaniers dont seize brise-glaces et l’obligation d’utiliser la voie maritime du Nord.

Le réchauffement planétaire

Il est beaucoup question dans le livre de l’effet accumulé des activités militaires, industrielles et commerciales sur la vie animale et l’environnement. La fragilité du milieu arctique est très bien démontrée. Le lecteur sera surpris par l’étendue des déchets nucléaires autour de la région de la Nouvelle-Zemble.

Le réchauffement planétaire occasionne une migration des espèces vers le nord, une augmentation du nombre des navires de pêches dans l’Arctique et des tensions politiques entre les nations concernant la propriété de la zone se situant entre 12 et 200 milles des côtes. Les espèces natives se font progressivement chasser au profit des espèces invasives.

« La diminution des glaces polaires entraînera une augmentation de la fréquentation arctique par des navires susceptibles d’engendrer des collisions et d’émettre toutes sortes de bruits qui dérangent les animaux, les empêchent de se nourrir correctement, de communiquer entre eux ou avec leurs petits. Les essais sismiques ou les sonars basses fréquences des pêcheurs et des militaires sont particulièrement dévastateurs » (p.203)

« À quelques exceptions près (Norvège, Japon, Islande), le moratoire concernant la chasse à la baleine est respecté. La prédation officielle par les Inuit et le braconnage russe sont limités. » (p.203)

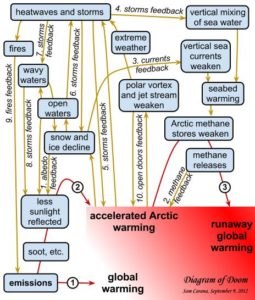

Augmentation des phénomènes météorologiques extrêmes.

« La diminution de la banquise agira sur les courants océaniques, mais aussi sur l’atmosphère en ralentissant la circulation des jets de haute altitude. Ce phénomène se traduira par une augmentation des événements [météorologiques] exceptionnels (vagues de froid ou de chaleur, sécheresses ou inondations) à nos latitudes moyennes. » (p.219)

Temps de réaction face à un désastre écologique dans l’Arctique

Le Bureau of Ocean Energy Management (USA) « envisage que 61 000 barils [de pétrole] se déverseraient chaque jour dans la mer si un puits explosait. La compagnie Shell indique qu’elle mettrait trente-huit jours à forer un puits de secours alors qu’il lui en a fallu quatre-vingt-cinq dans le golfe du Mexique, infiniment plus accessible et moins dangereux. En admettant qu’elle montre la même célérité que pour Deepwater Horizon, ce qui serait déjà un exploit, plus de 800 000 tonnes de pétrole se répandraient dans l’Arctique.

Plus vraisemblablement, les conditions d’intervention au milieu des glaces, du brouillard, des tempêtes rendraient le travail irréalisable au cours d’un seul été. La nuit polaire venant, il faudrait se résoudre à laisser le puits fuir tout l’hiver, voire plusieurs années de suite. » (p.229)

Le méthane

« Le méthane a un pouvoir en termes d’effet de serre vingt-trois fois supérieur à celui du CO2, que l’on présente déjà comme notre pire ennemi. » (p.216)

« En mer des Laptev, de véritables fontaines de plusieurs centaines de mètres de diamètre crachent le méthane. On voit bouillir la mer comme dans de gigantesques chaudrons. 80% des eaux de surface et 50% des eaux profondes présentent des concentrations de méthane allant de 8 à … 1 400 fois la moyenne océanique! » (p.216)

Braconnage des défenses de mammouths

Le livre contient un court passage sur le braconnage des défenses de mammouths enfouies dans le sol sur Grande île Liakhov. L’opération est financée par des maffieux. Les défenses sont sculptées et revendues chèrement à des collectionneurs chinois.

Le réchauffement climatique, et le dégel généralisé qu’il provoque en Sibérie, protégerait ainsi indirectement l’éléphant d’Afrique en rendant disponibles les défenses de mammouths. La nouvelle et immense réserve d’ivoire en Sibérie fait augmenter l’offre et fait baisser les prix, rendant les défenses de l’éléphant d’Afrique soudainement moins intéressantes financièrement.

Quelques noms à retenir

On trouve un des ports principaux de la nouvelle route maritime du Nord dans la ville de Kirkenes en Norvège. Sa position géographique est idéale et son plan d’eau est protégé des tempêtes. La ville favorise le développement du port. L’efficacité des employés norvégiens est reconnue et on y a l’habitude de traiter avec les Russes, voisins immédiats.

Mourmansk, en Russie, est également appelée à un avenir prometteur du fait du réchauffement climatique. On y exploite déjà des dizaines de mines, dont plusieurs contiennent des terres rares qui sont obligatoires pour le fonctionnement des technologies modernes.

Dans l’Arctique, la disparition de la banquise d’été est prévue entre 2020 et 2030. Le passage du Nord-Est pourrait être accessible au-delà des 200 milles de la ZEE, ce qui favorisera l’Islande « qui pourrait devenir un hub de répartition entre l’Amérique et l’Europe. » (p.218). « Et il se dit dans les couloirs que des investisseurs de Pékin offriraient 5 milliards de dollars pour prendre le contrôle du futur port de Reykjavik, celui qui se veut le hub du Nord. » (p.245)

Conseil de l’Arctique

L’Arctique est depuis longtemps un endroit stratégique où de nombreux pays, dont quelques grandes puissances, revendiquent une part importante du territoire et des ressources qui s’y trouvent. Avec la fonte accélérée des glaces, les choses se compliquent encore davantage.

En 1996 le Conseil de l’Arctique a été créé pour faciliter les communications et réduire les tensions politiques entre les pays ayant des prétentions sur le territoire et les ressources. On y trouve le Canada, le Danemark, les États-Unis, la Finlande, l’Islande, la Norvège, la Suède et la Russie. Des associations de populations autochtones font également partie du groupe, mais en tant que « participants permanents ».

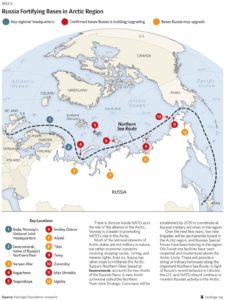

Militarisation du Nord

La guerre froide entre la Russie et les États-Unis a provoqué la construction par les Américains et Canadiens de la ligne DEW, ligne qui a éventuellement été remplacée par le North Warning System.

Aujourd’hui, la militarisation de la région se poursuit : « La Russie multiplie les signaux et les actes de militarisation dans la zone. Manœuvres militaires (parachutages, patrouilles aériennes), reconstruction des installations dans toutes les îles (Wrangel, Nouvelle-Sibérie, Nouvelle-Zemble, archipel François-joseph …), commande de nombreux bateaux dont des sous-marins de nouvelle génération (sous-marins d’attaque et lanceurs d’engins), grand programme de modernisation des missiles Boulava … La base sous-marine [de la Flotte du Nord russe], près de Mourmansk (Severomorsk), semble en cours de réhabilitation complète » (p.238)

La route maritime passant par le pôle Nord

La route maritime du passage du Nord-Est qui longe la côte sibérienne sera favorisée tant que les glaces n’auront pas fondu aux pôles (prévu pour 2025 au lieu de 2060 initialement prévu). Donc, dès 2025, une nouvelle route maritime passant directement par le pôle Nord s’offrira aux armateurs. À ce moment, ils pourront décider s’ils évitent la côte sibérienne et le fardeau administratif imposé en s’épargnant au passage mille kilomètres supplémentaires pour un trajet entre Rotterdam et Yokohama.

Titre : Passer par le Nord – La nouvelle route maritime

Auteurs : Isabelle Autissier et Érik Orsenna

Éditions : Paulsen

© 2014

ISBN : 978-2-916-552-35-4